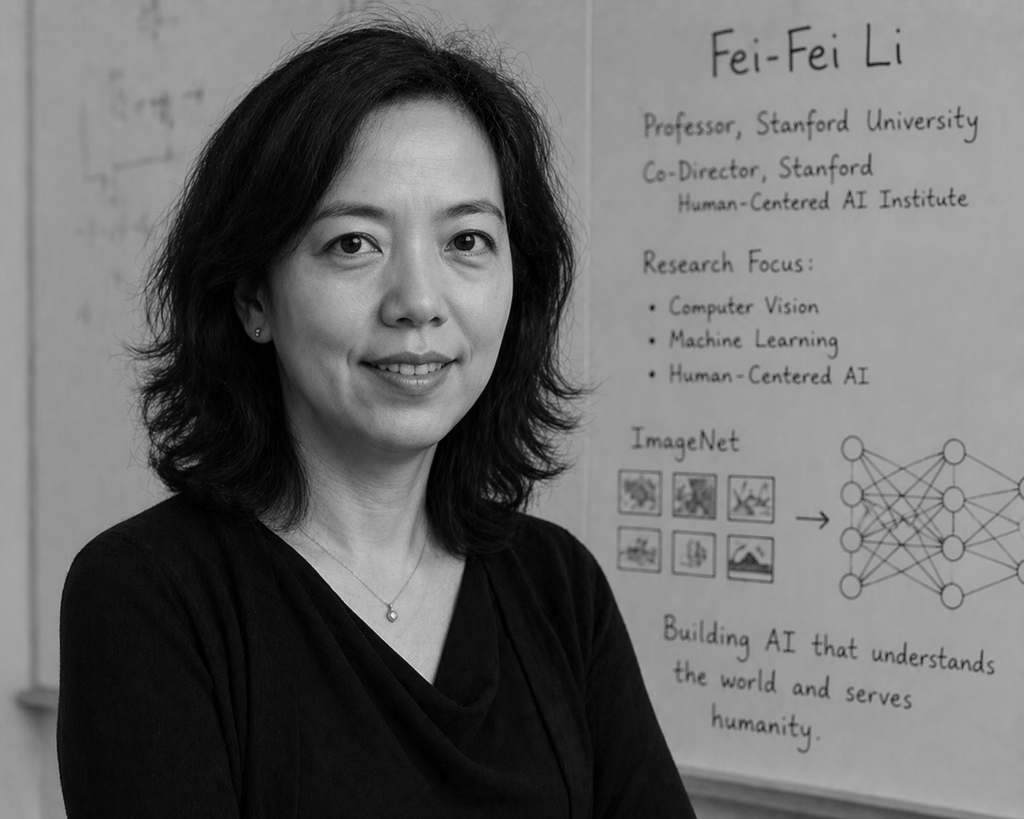

Comment apprend-on à une machine à reconnaître un chat, une voiture ou un visage humain ? Longtemps, cette question a semblé insoluble. C’est une chercheuse d’origine chinoise, Fei-Fei Li, qui a fourni une réponse décisive en construisant ce qui allait devenir le carburant du deep learning : une base de données d’images d’une ampleur inédite.

Née en 1976 en Chine, Fei-Fei Li immigre aux États-Unis à l’adolescence. Elle se passionne pour la physique avant de se tourner vers l’intelligence artificielle, domaine dans lequel elle réalise son doctorat au California Institute of Technology.

Professeure à l’Université Stanford, elle prend la direction du Stanford Artificial Intelligence Laboratory (SAIL). C’est l’un des centres de recherche les plus influents du monde dans ce domaine.

En 2009, Fei-Fei Li lance ImageNet, un projet ambitieux : constituer la plus grande base de données d’images étiquetées du monde. Avec son équipe, elle rassemble plus de 14 millions d’images classées en 22 000 catégories différentes.

Ce projet change tout. Pour la première fois, les chercheurs disposent de suffisamment de données pour entraîner des réseaux de neurones profonds à reconnaître des objets avec une précision remarquable. C’est en s’appuyant sur ImageNet qu’AlexNet, en 2012, réalise sa percée historique.

Entre 2017 et 2018, Fei-Fei Li rejoint Google en tant que directrice scientifique du Cloud IA. Elle y défend une vision humaine de l’intelligence artificielle, centrée sur ses applications médicales et sociales.

Fei-Fei Li cofonde également AI4ALL, une organisation dédiée à promouvoir la diversité et l’inclusion dans le domaine de l’IA. Elle est convaincue que la technologie ne peut être juste que si elle est construite par des équipes qui reflètent la diversité du monde.

Sans ImageNet, le boom du deep learning en vision par ordinateur n’aurait pas été possible. Les systèmes de reconnaissance faciale, les voitures autonomes, les outils de diagnostic médical par image. Ils lui doivent tous une part essentielle de leur existence.

Fei-Fei Li a donné aux machines la capacité de voir, tout en rappelant que la technologie doit rester au service des humains, et de tous les humains.

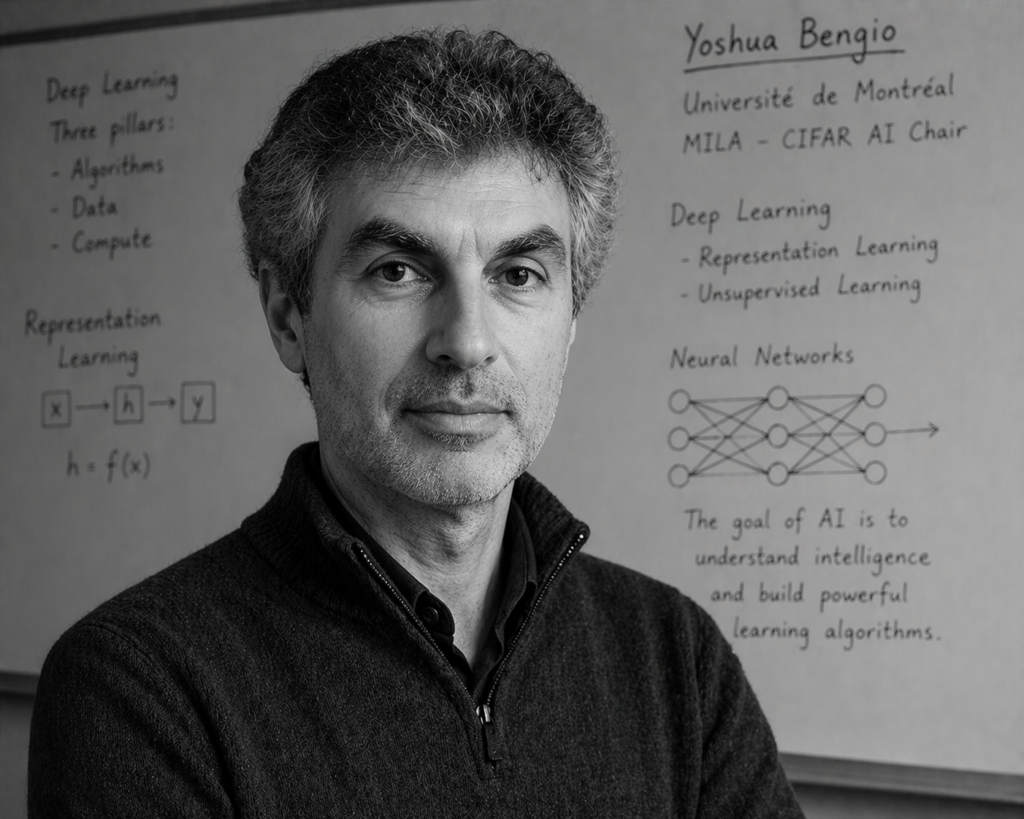

L’intelligence artificielle que nous connaissons aujourd’hui repose sur des décennies de recherches menées souvent dans l’indifférence générale. Yoshua Bengio en est l’un des artisans les plus essentiels. Mais ce chercheur exceptionnel est aussi devenu l’une des voix les plus importantes pour appeler à une IA responsable et éthique.

Né en 1964 à Paris et élevé au Canada, Yoshua Bengio est un informaticien dont la carrière est entièrement consacrée à l’apprentissage automatique. Professeur à l’Université de Montréal, il fonde le Mila. C’est l’un des plus grands instituts de recherche en IA au monde, qui a formé une génération entière de chercheurs.

Avec Geoffrey Hinton et Yann LeCun, il forme le trio des « parrains de l’IA », trois chercheurs qui ont maintenu vivante la flamme du deep learning quand personne n’y croyait encore.

Dans les années 1990 et 2000, Yoshua Bengio travaille sur des mécanismes clés qui permettront aux réseaux de neurones de fonctionner à grande échelle : la rétropropagation du gradient, les modèles de langage neuronaux, ou encore les mécanismes d’attention, ancêtres des transformers qui font tourner les IA modernes.

Ses travaux ont longtemps été ignoré par une partie de la communauté scientifique. Ils constituent aujourd’hui les fondations de presque toutes les IA conversationnelles et génératives.

En 2018, Yoshua Bengio, Hinton et LeCun reçoivent conjointement le Prix Turing, la plus haute distinction en informatique. Mais contrairement à certains de ses pairs, Bengio choisit d’utiliser sa notoriété pour alerter sur les risques liés à l’IA. On parle de désinformation, de surveillance de masse ou encore d’armement autonome.

Il est l’un des rares pionniers à s’être engagé publiquement en faveur d’une régulation internationale de l’intelligence artificielle.

Sans ses contributions, les outils d’IA que nous utilisons au quotidien n’auraient pas pu émerger aussi rapidement. Il a non seulement posé des briques techniques fondamentales, mais il incarne aussi une vision de la recherche au service du bien commun, ouverte et partagée.

Yoshua Bengio est à la fois un bâtisseur de l’IA moderne et l’une de ses consciences critiques les plus respectées.

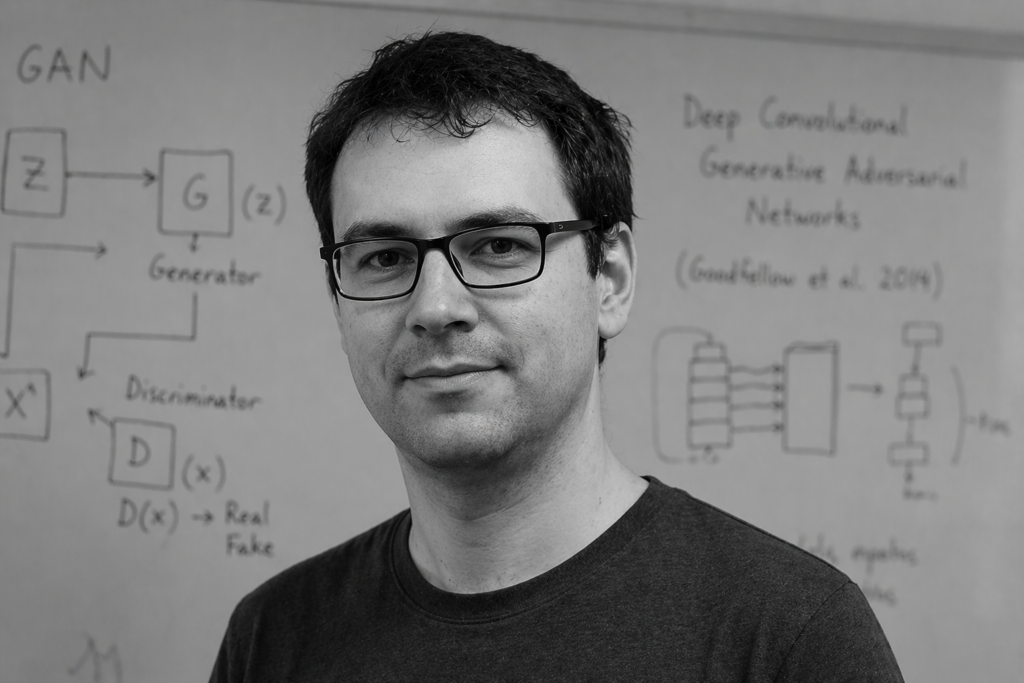

Des visages qui n’ont jamais existé, des œuvres d’art générées en quelques secondes et des vidéos modifiées de façon imperceptible. Tout cela n’aurait pas été possible sans une idée brillante, née un soir de 2014 dans un bar de Montréal. Son auteur : Ian Goodfellow.

Né en 1985 aux États-Unis, Ian Goodfellow est un chercheur en intelligence artificielle formé à l’Université Stanford, puis à l’Université de Montréal. C’est dans cette ville qu’il réalise l’une des découvertes les plus marquantes de l’histoire récente de l’IA, sous la supervision de Yoshua Bengio, l’un des pionniers du deep learning.

En 2014, lors d’une discussion avec des amis dans un bar, Ian Goodfellow imagine une architecture révolutionnaire : les réseaux génératifs adversariaux, ou GANs. Le principe est simple mais ingénieux : deux réseaux de neurones s’affrontent. L’un génère des images, l’autre tente de les détecter comme fausses. En s’entraînant mutuellement, ils atteignent un niveau de réalisme saisissant.

Cette invention ouvre la voie à la génération d’images, de vidéos, de sons et de textes par l’IA. C’est la technologie qui se cache derrière les deepfakes, les avatars virtuels, et les outils comme DALL·E ou Midjourney.

Ian Goodfellow a travaillé pour les plus grandes entreprises technologiques du monde : Google Brain, OpenAI, puis Apple où il a dirigé la recherche en machine learning. Son influence dépasse largement le cadre académique : ses travaux ont directement inspiré des milliers de chercheurs et des centaines d’applications commerciales.

Les GANs ont transformé notre rapport à l’image et à la création. Grâce à cette invention, l’IA ne se contente plus d’analyser ou de classer : elle crée. Cette capacité génératrice est aujourd’hui au cœur de nombreux secteurs. La mode, la publicité, en passant par le cinéma et le jeu vidéo.

Ian Goodfellow a donné à l’intelligence artificielle la capacité de créer, ouvrant un champ des possibles aussi fascinant que vertigineux.

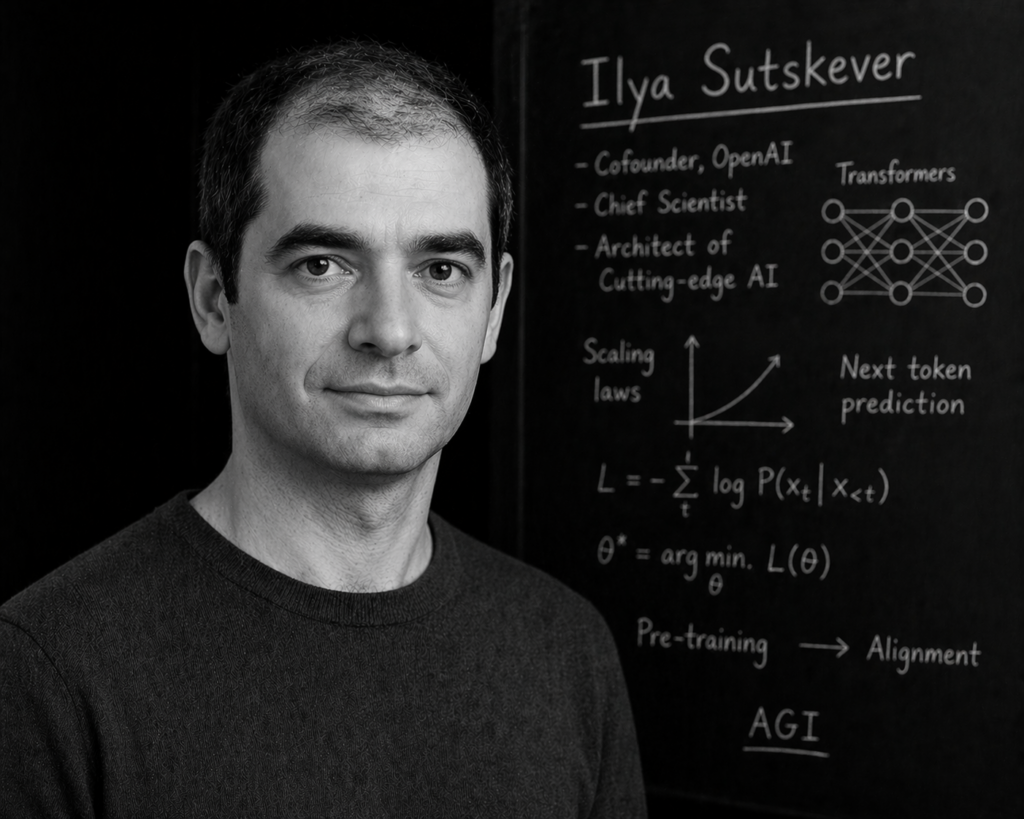

Il y a des noms que le grand public ne connaît pas, mais qui ont littéralement changé le monde. Ilya Sutskever fait partie de ceux-là. C’est un chercheur discret, d’une intelligence rare. Il est l’un des architectes des modèles de langage qui ont bouleversé notre rapport à la technologie et à l’information.

Né en 1986 en Russie, Ilya Sutskever grandit en Israël. Il poursuit ensuite ses études au Canada, à l’Université de Toronto. C’est là qu’il rejoint le laboratoire de Geoffrey Hinton, le « parrain de l’IA », et commence à travailler sur les réseaux de neurones profonds.

Son doctorat sous la supervision de Hinton le propulse immédiatement parmi les chercheurs les plus prometteurs de sa génération.

En 2012, Ilya Sutskever cocrée AlexNet, un réseau de neurones convolutif qui remporte haut la main le concours de reconnaissance d’images ImageNet. Cette victoire marque un tournant. Elle démontre que le deep learning surpasse toutes les approches précédentes et lance une nouvelle ère dans l’intelligence artificielle.

Cet exploit attire immédiatement l’attention de Google qui rachète l’entreprise fondée par Hinton, Sutskever et un troisième chercheur pour plusieurs millions de dollars.

En 2015, Ilya Sutskever cofonde OpenAI aux côtés de Sam Altman et d’autres figures de la tech. Il en devient le directeur scientifique et pilote le développement de la série GPT, des modèles de langage capables de comprendre et de générer du texte de manière bluffante.

Ces travaux aboutissent à ChatGPT, lancé en 2022, qui devient l’application à la croissance la plus rapide de l’histoire d’Internet.

Sans les travaux d’Ilya Sutskever, les assistants conversationnels que des millions de personnes utilisent aujourd’hui n’existeraient pas sous cette forme. Il a contribué à transformer le traitement du langage naturel d’une curiosité académique en une technologie de masse. Ainsi, cela redéfinit notre façon de travailler, d’apprendre et de communiquer.

Ilya Sutskever incarne cette nouvelle génération de chercheurs dont les travaux, menés dans l’ombre des laboratoires, finissent par transformer le quotidien de milliards de personnes.

L’intelligence artificielle est partout… mais elle ne convainc pas tout le monde.

Entre les craintes liées aux hallucinations, à la perte de contrôle ou à l’opacité des réponses, de nombreux professionnels restent méfiants face aux assistants IA classiques.

C’est précisément là que NotebookLM se distingue.

Développé par Google Labs et reposant sur les modèles Gemini, NotebookLM n’est pas une IA généraliste de plus : c’est un assistant de travail ancré exclusivement dans vos propres documents.

Son objectif n’est pas de “répondre à tout”, mais de vous aider à comprendre, structurer et exploiter votre information.

NotebookLM est un outil de prise de notes intelligente et d’analyse documentaire.

Vous importez vos contenus (PDF, documents Google Docs, pages web, vidéos YouTube, transcriptions audio…), et l’IA travaille uniquement à partir de ces sources.

Contrairement à un chatbot classique :

Vous pouvez créer plusieurs notebooks, chacun contenant jusqu’à plusieurs dizaines de sources, et dialoguer avec l’IA comme si vous échangiez avec un assistant ayant lu et compris l’intégralité de vos fichiers.

C’est l’un des paradoxes les plus intéressants de NotebookLM :

👉 il séduit particulièrement les personnes qui se méfient de l’intelligence artificielle.

Pourquoi ?

NotebookLM ne “sait” rien par lui-même.

Il ne fait que travailler sur ce que vous lui fournissez. Cela rassure énormément les utilisateurs qui craignent :

Chaque réponse est reliée aux documents sources.

Vous pouvez vérifier, recouper, relire. L’IA devient un outil d’aide à la lecture, pas un oracle.

NotebookLM ne cherche pas à écrire “à votre place” sans contexte.

Il vous aide à :

C’est une IA discrète, utilitaire et sobre, très éloignée des discours anxiogènes sur la substitution humaine.

Vous pouvez demander :

Idéal pour des rapports longs, des cours, des documents techniques ou réglementaires.

Exemples de questions possibles :

Vous ne cherchez plus dans les fichiers : vous dialoguez avec eux.

NotebookLM peut générer automatiquement :

C’est particulièrement puissant pour la formation, l’enseignement et le conseil.

Fonction particulièrement marquante : l’aperçu audio.

NotebookLM peut transformer vos sources en une discussion audio synthétique, proche d’un podcast, avec deux voix qui expliquent et résument le contenu.

C’est une nouvelle manière de :

L’outil est accessible gratuitement dans ses fonctionnalités de base, avec des évolutions régulières.

NotebookLM n’est pas une baguette magique… mais un excellent amplificateur d’intelligence humaine.

NotebookLM incarne une nouvelle génération d’intelligence artificielle :

moins spectaculaire, mais beaucoup plus fiable et exploitable.

En se concentrant sur vos propres contenus, il devient un véritable compagnon de réflexion, particulièrement adapté aux professionnels, formateurs et apprenants qui veulent tirer parti de l’IA sans en subir les dérives.

- 💬 « Grâce à mon prompt magique, vous allez générer 10 000€/mois en automatique avec l’IA. »

- 🙄 « Si vous ne vous formez pas à l’IA maintenant, vous allez disparaître du marché. »

- 😱 « Je vous vends la méthode secrète que ChatGPT ne veut pas que vous connaissiez… »

Si vous traînez un peu sur Instagram, TikTok ou LinkedIn, vous avez sûrement vu passer ce genre de promesses délirantes. Le boom de l’intelligence artificielle a donné naissance à des outils passionnants… mais aussi à une nouvelle vague de vendeurs de rêve, bien décidés à surfer sur la tendance.

Dans cet article, nous allons voir ensemble comment repérer les discours bullshit autour de l’IA, comprendre leurs mécanismes et surtout éviter de tomber dans leurs pièges. Pas besoin d’être expert technique : un peu d’esprit critique suffit.

Ces pseudo-gourous de l’IA utilisent tous les mêmes ingrédients :

« Créez un business automatisé en 3 clics avec mon template Notion + IA. » Trop beau pour être vrai ? C’est probablement le cas.

« LLM », « fine-tuning », « auto-GPT », « agents cognitifs »… utilisés sans les expliquer vraiment, juste pour impressionner.

« L’IA va remplacer votre métier. Formez-vous MAINTENANT ou vous serez obsolète. »

« Formation à 1997€ disponible jusqu’à minuit seulement. »

1. Une promesse de revenus passifs grâce à un « prompt magique«

Il n’existe pas de formule universelle. Un bon prompt dépend du contexte, de l’outil, de votre objectif… et demande toujours de l’ajustement.

2. Ils vendent un outil qu’ils n’ont pas créé

Beaucoup revendent ou reconditionnent des outils existants (ChatGPT, Notion AI, Canva…) avec trois modèles mal fichus. Vous payez pour quelque chose de déjà disponible gratuitement.

3. Leur argument principal, c’est la peur

« Si vous ne suivez pas MA méthode maintenant, votre avenir est fichu. »

Un bon formateur vous éclaire, il ne vous menace pas.

4. Ils n’utilisent pas réellement l’IA dans leur travail

Posez-leur la question : comment utilisez-vous l’IA concrètement au quotidien ?

Souvent, ils n’ont pas de réponse claire.

5. Ils n’ont aucun parcours tech ou pédagogique

Souvent, ce sont d’anciens « coachs » reconvertis à l’IA du jour au lendemain. Ce n’est pas un problème en soi… sauf quand ils dissimulent leur manque de compétence.

6. Leur tunnel de vente est caricatural

Un « cadeau gratuit » → une promesse miracle → un faux webinaire « en direct » → une offre « à durée limitée ».

Vous n’apprenez rien, mais vous payez vite.

Un professionnel sérieux ne promet pas des miracles. Il vous aide à :

En somme : il vous rend autonome, il ne vous rend pas dépendant.

Voici une grille simple pour vous repérer :

| Critère | Raisonnable | Bullshit |

|---|---|---|

| Promesse | « Découvrez comment l’IA peut vous aider » | « Gagnez 10k€/mois sans effort » |

| Discours | Clair et pédagogique | Vague et rempli de jargon |

| Transparence | Sources et outils cités | Jamais de références |

| Preuves | Cas concrets et retours utilisateurs | Avis génériques ou faux |

| Prix | Justifié par la valeur | Gonflé artificiellement, avec urgence |

L’intelligence artificielle est un outil puissant, mais ce n’est pas une baguette magique. Elle ne fait pas tout à votre place et elle ne rend personne riche en dormant.

Ce que vous en ferez dépendra de votre curiosité, votre créativité et votre esprit critique.

Et face à ceux qui vous promettent des miracles… Fermez l’onglet. Prenez une grande inspiration. Et retournez créer du concret.

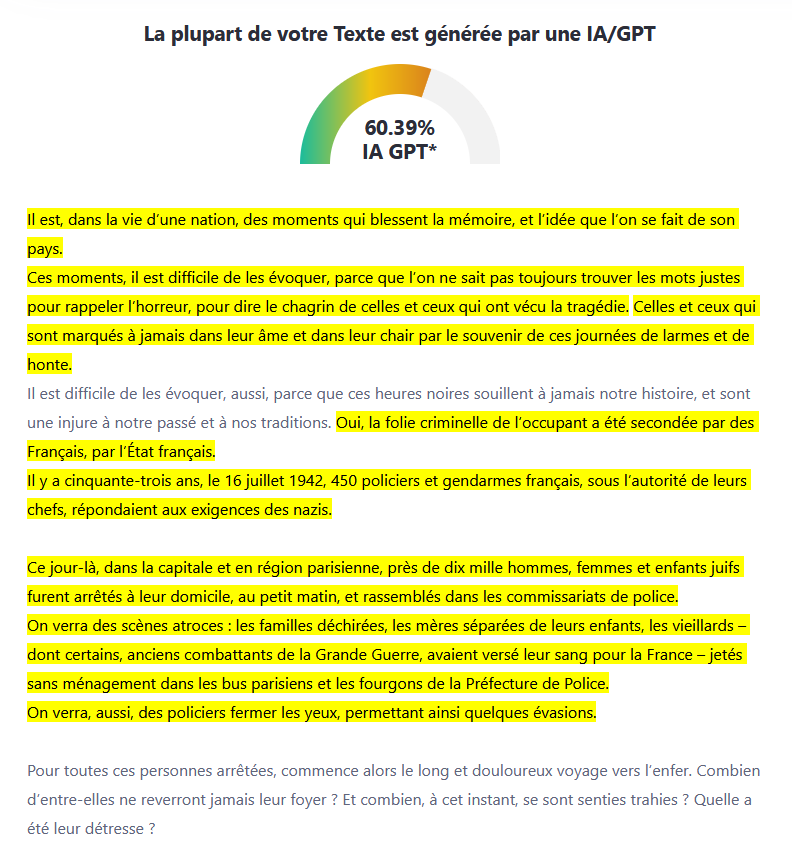

L’essor fulgurant de l’intelligence artificielle générative, comme ChatGPT, a bouleversé de nombreux domaines : éducation, communication, journalisme, entreprise… Face à cet outil puissant, la tentation est grande de vouloir en réguler l’usage, notamment dans les milieux académiques. Et pour cela, quoi de plus logique que d’utiliser des détecteurs d’IA ?

En tant qu’enseignant et formateur, j’ai moi-même accueilli ces outils avec un certain enthousiasme. L’idée de pouvoir identifier les cas d’usage abusif de ChatGPT chez les étudiants semblait prometteuse et nécessaire.

Mais après les avoir testés de manière rigoureuse, ma conclusion est sans appel : ces outils sont très loin d’être fiables.

Pour évaluer la pertinence de ces détecteurs, j’ai mené une série de tests sur des textes bien connus, tous rédigés par des humains… parfois même des figures historiques. Voici quelques résultats obtenus avec l’outil ZeroGPT :

Autrement dit : plus un texte est structuré, clair, maîtrisé… plus il risque d’être pris pour un texte généré artificiellement.

Les détecteurs d’IA se fondent principalement sur des critères statistiques et linguistiques simplistes, parmi lesquels :

Mais ces critères sont trompeurs. Ils ne mesurent ni l’intention, ni la compréhension, ni la contextualisation d’un propos. En somme, ils s’attachent à la forme… sans jamais toucher au fond.

Un texte humain très bien rédigé peut donc facilement être étiqueté “suspect”. Et inversement, un texte généré par une IA mais retouché avec soin peut passer entre les mailles du filet.

La question n’est pas simplement technique. Elle est éthique et pédagogique.

En se reposant sur des détecteurs biaisés, on risque :

Cela revient à poser la mauvaise question : “Ce texte a-t-il été écrit par une IA ?”

Alors que la bonne serait plutôt : “Ce texte est-il pertinent, vrai, cohérent et assumé par son auteur ? »

Il est illusoire de penser que l’on pourra bannir l’usage de l’intelligence artificielle dans les productions écrites. L’IA est déjà là et elle ne va pas disparaître. Le véritable enjeu n’est pas de l’interdire, mais d’apprendre à l’utiliser de manière responsable et transparente.

✅ Sensibiliser aux usages éthiques de l’IA.

✅ Évaluer les compétences réelles : pensée critique, capacité à structurer, à argumenter, à reformuler.

✅ Encourager la transparence : indiquer si une IA a été utilisée et comment.

✅ Intégrer l’IA dans les processus d’apprentissage.

L’intelligence artificielle n’est qu’un outil. Ce qui compte, c’est l’intention, la posture, l’engagement réel de celui ou celle qui l’utilise.

Et ce n’est pas parce que les détecteurs d’IA ne fonctionnent pas correctement que nous devons relâcher notre exigence. Au contraire : il est plus que jamais nécessaire de redoubler de vigilance sur la qualité du raisonnement, la capacité à s’approprier un contenu, à le défendre et à en parler avec authenticité.

Les outils changent. Mais l’enjeu reste le même : former des esprits critiques, autonomes et responsables.

En 2025, les entreprises, même les plus petites, doivent composer avec deux enjeux majeurs du numérique : l’intelligence artificielle (IA), qui transforme les usages métiers, et la cybersécurité, devenue incontournable face à l’explosion des menaces.

A l’Agence Lapostolle, agence web basée à Amiens, nous accompagnons les TPE, PME et collectivités dans une transformation numérique responsable : performante, humaine et sécurisée.

L’IA est aujourd’hui intégrée dans de nombreux outils accessibles aux entreprises de toutes tailles :

Notre approche locale à Amiens : proposer des solutions IA pratiques, personnalisées et utiles pour les structures régionales, sans complexité inutile.

Ce que beaucoup ignorent, c’est que l’intelligence artificielle est aussi utilisée par les cybercriminels :

Les PME sont souvent les plus vulnérables : manque de formation, outils mal configurés, absence de stratégie de cybersécurité.

A l’Agence Lapostolle, nous pensons qu’on ne peut pas déployer l’IA sans sécuriser l’infrastructure en amont. C’est pourquoi nous proposons un accompagnement complet :

Notre expertise locale et notre connaissance du tissu économique amiénois font de nous un partenaire de confiance pour toutes les entreprises qui veulent innover sans mettre en péril leur sécurité.

Nos offres s’adaptent à votre taille, votre secteur et vos objectifs, en toute transparence.

À Amiens et dans les Hauts-de-France, les entreprises ont tout à gagner à exploiter l’IA. Mais cela ne doit jamais se faire au détriment de la sécurité.

Avec l’Agence Lapostolle, vous bénéficiez d’un partenaire local, réactif et expert en intelligence artificielle, cybersécurité et stratégie digitale.

Vous voulez en parler ? Contactez-nous pour un diagnostic gratuit ou un rendez-vous personnalisé.

Depuis plusieurs semaines, la communauté WordPress traverse une période de turbulences marquée par des décisions inattendues et un conflit juridique de grande ampleur. WordPress.org, la plateforme communautaire emblématique, a récemment suspendu certains de ses services clés. Cette décision, couplée à un litige avec WP Engine, soulève des questions sur l’avenir de cet écosystème largement adopté.

Le 26 décembre 2024, Matt Mullenweg, cofondateur de WordPress et PDG d’Automattic, a annoncé la fermeture temporaire de plusieurs services sur WordPress.org. Cette suspension inclut :

Selon Mullenweg, cette mesure vise à protéger la communauté pendant la durée du litige opposant Automattic à WP Engine. Toutefois, cette décision a suscité des réactions mitigées. Si certains membres de la communauté comprennent la nécessité de ces restrictions, d’autres expriment des inquiétudes quant à l’accessibilité et à la continuité de l’écosystème.

Au cœur de cette controverse se trouve un conflit entre Automattic et WP Engine, une entreprise spécialisée dans l’hébergement WordPress. En septembre 2024, Automattic avait coupé l’accès de WP Engine aux ressources de WordPress.org, accusant cette dernière d’impayés. WP Engine a alors porté l’affaire devant la justice.

Le 10 décembre 2024, un tribunal californien a ordonné à Automattic de rétablir ces accès sous 72 heures, jugeant que les accusations d’impayés étaient insuffisamment étayées. Cette décision représente une victoire importante pour WP Engine et pourrait influencer l’issue finale du litige.

Ces événements ont déjà des conséquences sur la communauté WordPress. De nombreux utilisateurs s’inquiètent de la stabilité et de la gouvernance de la plateforme. Certains envisagent de migrer vers des alternatives comme Wix ou Squarespace, connues pour leur simplicité d’utilisation et leur indépendance vis-à-vis des conflits internes.

En parallèle, WordPress a ajouté une touche d’humour à son processus de connexion en demandant aux utilisateurs de déclarer leur amour pour la pizza à l’ananas. Si cette initiative a suscité des sourires, elle pourrait être perçue comme une tentative de détourner l’attention des problèmes plus graves.

Le conflit avec WP Engine et la fermeture temporaire de services soulignent des failles potentielles dans la gouvernance de WordPress. Ces événements pourraient inciter la communauté à réévaluer son dépendance envers une plateforme largement dominée par Automattic.

De plus, les développeurs de plugins et de thèmes pourraient subir un manque à gagner en raison des restrictions actuelles. La perte d’interaction au sein de l’écosystème pourrait affaiblir la position de WordPress face à ses concurrents.

Bien que WordPress reste la plateforme CMS la plus utilisée au monde, ces développements pourraient avoir un impact durable sur sa réputation et sa part de marché. Si le conflit juridique persiste, il pourrait ébranler la confiance des utilisateurs et des partenaires commerciaux.

Toutefois, cette crise pourrait également servir de catalyseur pour des réformes internes, notamment en ce qui concerne la transparence et la gestion des conflits. L’écosystème WordPress a souvent montré sa résilience face à l’adversité, et cette période trouble ne fait pas exception.

Alors que WordPress navigue en eaux troubles, les yeux de la communauté restent fixés sur l’issue de ce litige. Les décisions qui seront prises dans les mois à venir pourraient redéfinir l’avenir de la plateforme. En attendant, il est essentiel pour les utilisateurs de rester informés et d’évaluer leurs options face à cette période d’incertitude.

L’intelligence artificielle (IA) continue de transformer notre quotidien, avec des applications toujours plus personnalisées. Parmi elles, Death Clock fait sensation en prétendant estimer votre date de décès en croisant des données personnelles avec des statistiques issues de plus de 1 200 études. Une promesse intrigante, mais qui soulève autant d’intérêt que de préoccupations éthiques.

Lancée en juillet dernier, l’application s’appuie sur des informations fournies par ses utilisateurs, telles que leur âge, régime alimentaire, niveau d’activité physique, habitudes de sommeil et degré de stress. Ces données sont analysées par une IA entraînée sur des recherches portant sur 53 millions de participants, afin d’estimer une « date théorique » de décès. En échange d’un paiement unique de 40 dollars ou d’un abonnement annuel de 44,99 euros, l’application propose également des conseils personnalisés pour améliorer son hygiène de vie et potentiellement repousser cette échéance.

Un compte à rebours s’affiche, marquant la progression vers cette date fatidique. Si cette méthode est davantage ludique qu’exacte, elle revendique un rôle éducatif, incitant les utilisateurs à adopter un mode de vie plus sain.

Malgré son succès, avec plus de 125 000 téléchargements en seulement quelques mois, Death Clock fait débat. Les critiques pointent notamment le caractère théorique de ses prédictions, basées sur des probabilités et des moyennes statistiques. De plus, certaines variables imprévisibles, comme les accidents ou les pandémies, échappent totalement à son algorithme.

Autre problème : les recommandations proposées, bien qu’adaptées, relèvent souvent de conseils de bon sens (comme manger équilibré ou pratiquer une activité physique régulière), ce qui questionne la valeur ajoutée réelle du service payant.

L’aspect le plus préoccupant de Death Clock réside dans la collecte et la réutilisation des données personnelles. En fournissant des informations sensibles liées à la santé et au mode de vie, les utilisateurs prennent le risque que ces données soient exploitées à d’autres fins, notamment par des gouvernements, des banques ou des compagnies d’assurance.

Ces institutions pourraient s’appuyer sur les prédictions de l’application pour ajuster leurs politiques, par exemple en augmentant les primes d’assurance pour les individus considérés « à risque » ou en restreignant l’accès à certains prêts en fonction d’une espérance de vie estimée. Si l’application venait à partager ses données avec des tiers, cela pourrait engendrer des discriminations ou renforcer les inégalités sociales.

Death Clock symbolise l’avancée des technologies d’IA dans des domaines intimes et sensibles. Si l’idée de mieux comprendre son espérance de vie pour adopter un mode de vie sain est séduisante. Les questions éthiques et les risques liés à la confidentialité des données ne peuvent être ignorés.

Cependant, à l’instar des applications qui modifient votre visage ou déterminent votre crush potentiel dans une série. Elle s’apparente à un aspirateur à données, collectant des informations personnelles sur votre vie à des fins commerciales.

Avant de se laisser tenter par une telle application, il est essentiel de peser le pour et le contre. Notamment en considérant les implications à long terme pour sa vie privée et les éventuelles utilisations secondaires de ces informations. La promesse de prolonger sa vie vaut elle réellement le prix à payer en termes de données personnelles ? Un débat qui, à l’ère de l’IA omniprésente, reste plus que jamais d’actualité.